Chaos Computer Club findet Sicherheitslücken in Gesundheitsnetzwerken

Die Sicherheitsforscher Christoph Saatjohann und Martin Tschirsich sowie der Arzt Christian Brodowski haben vernetzte Gesundheitssysteme untersucht und dabei viele Sicherheitsprobleme gefunden. Ihre Ergebnisse haben sie in ihrem Vortrag “Tut mal kurz weh – Neues aus der Gesundheits-IT” auf dem Online-Kongress des Chaos Computer Clubs (CCC) vorgestellt.

Die Sicherheitsexperten hatten nach medizinischen Geräten gesucht, die über das Internet zu erreichen sind. Dabei waren sie auf Server gestoßen, die über das sogenannte Dicom-Protokoll kommunizieren und beispielsweise Röntgenaufnahmen speichern – die Daten waren nicht einmal durch ein Passwort geschützt.

Bereits im Jahr 2019 hatte der Bayrische Rundfunk solche Bilder von weltweit mehreren Millionen Patientinnen und Patienten auf unsicheren Servern im Internet gefunden. Bei der Untersuchung des CCC gaben 775 Dicom-Server Daten ohne Passwortabfrage oder andere Sicherheitshürden heraus – keines dieser Systeme befand sich in Deutschland, sagte Saatjohann. Allerdings fanden sie auch 30 Server in Deutschland, die ausschließlich den Namen des verbundenen Computers überprüften. Das stelle zwar eine Hürde dar, biete aber nicht die Sicherheit eines Passwortes, so die Experten.

Zugriff auf Patientendaten

Die Server waren außerdem über eine Weboberfläche erreichbar. Hier entdeckten die Experten gültige Sitzungs-IDs, mit denen sie sich als Arzt anmelden konnten – und erhielten so direkten Zugriff auf Patientendaten. Außerdem ermöglichten weitere Sicherheitslücken, Patientendaten herunterzuladen.

Von diesen Sicherheitslücken waren sechs große medizinische Versorgungszentren mit mehreren Standorten betroffen. Die Daten hätten mindestens bis ins Jahr 2014 zurück gereicht; potenziell seien hunderttausende Untersuchungen einsehbar gewesen. Neben den Sicherheitslücken in der Software seien auch fehlerhafte Konfigurationen ein Problem: Server mit solch sensiblen Daten dürften nicht direkt aus dem Internet erreichbar sein, mahnte Saatjohann.

Offene Praxisnetzwerke

Sicherheitslücken fanden die Experten auch in der sogenannten GUSBox, einer in Praxen eingesetzten Hardware, mit der Ärzte beispielsweise Faxe versenden. Die Sicherheitsforscher konnten ohne Passwortabfrage auf 10 GUSBoxen zugreifen, auf denen auch alle alten Faxe gespeichert waren. Patientendaten und Arbeitsunfähigkeitsbescheinigungen aus den Praxen ließen sich so ebenfalls abrufen.

Die GUSBox soll außerdem E-Mails von Ärzten automatisch verschlüsseln. Allerdings fanden die Experten eine Möglichkeit, die auf der Box hinterlegten privaten Schlüssel inklusive PIN herunterzuladen – Angreifer könnten die Verschlüsselung somit umgehen.

Telematik-Konnektoren ohne Passwörter

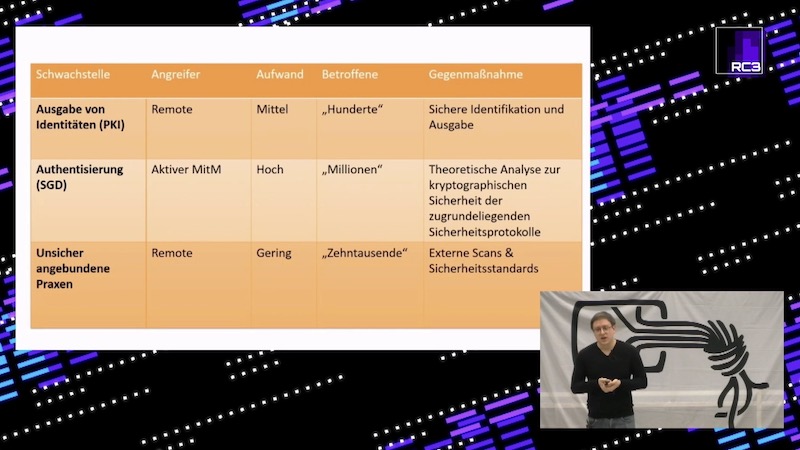

Auch die deutsche Telematik-Infrastruktur nahmen die Experten unter die Lupe. Das sogenannte Telematik-Netzwerk soll Arztpraxen, Krankenhäuser, Apotheken und Krankenkassen elektronisch als Gesundheitsnetzwerk miteinander verbinden. Die am 1. Januar gestartete elektronische Patientenakte (ePA) nutzt dieses Netzwerk, damit Patienten ihre Daten für Ärzte freigeben können. Die Praxen sind über sogenannte Konnektoren an die Telematik angebunden. 200 dieser Geräte waren weltweit bei den Tests über das Internet erreichbar – 29 verlangten kein Passwort. Darüber hätte sich auch die elektronische Patientenakte öffnen lassen, wenn diese bereits vorhanden gewesen wäre, sagte Saatjohann. Seit Dezember suche die in Deutschland für die Telematik verantwortliche Gesellschaft Gematik selbst nach solchen offen erreichbaren Konnektoren.

Schon 2019 hatte der Chaos Computer Club Schwachstellen im Gesundheitsdatennetzwerk gefunden. Damals war es möglich, Arzt- und Praxisausweise mit Daten Dritter zu bestellen. In einem Test zusammen mit dem NDR und Spiegel wurde ein Arztausweis sogar an einen Käseladen geliefert. Mit diesen Ausweisen ist der Zugriff auf die Telematik und damit die elektronische Patientenakte möglich.

Praxisnetzwerke sind die größte Gefahr

Die Experten wiesen auch auf ein Gutachten der TU Graz hin, wonach es möglich war, die für die Verschlüsselung der ePA genutzten Schlüssel auszutauschen. Somit hätten Angreifer die Daten in der ePA auslesen können. Der Fehler sei bereits behoben, sagte Tschirsich. Zudem sei ein solcher Angriff aufwändig. Die größte Gefahr gehe daher von unsicher angebundenen Praxen aus: Mit geringem Aufwand ließen sich dort potenziell die Daten zehntausender Patienten abgreifen.

Die CCC-Experten warnten darüber hinaus vor Systemen zur elektronischen Terminvergabe: Beim Anbieter Doctolib gab es demnach im Jahr 2019 ein Datenleck. Über eine geänderte Internetadresse konnten die Sicherheitsforscher auf Termine zugreifen und Patientendaten wie Name, Geschlecht und Telefonnummer einsehen. Insgesamt standen über 150 Millionen Termine offen im Internet, inklusive der Fachrichtung der jeweiligen Ärzte. Doctolib habe damals erklärt, dass keine medizinischen Daten ausgelesen werden konnten. Doch auch die Termine enthielten sensible Gesundheitsinformationen, sagte Tschirsich dazu. Ungeachtet dieser sicherheitsrelevanten Vorfälle hat sich der Berliner Senat in der vergangenen Woche dafür entschieden, Doctolib zur Vergabe von Terminen für die SARS-CoV2-Impfungen einzusetzen.

Die IT-Sicherheit genieße in Arztpraxen häufig keine hohe Priorität, so die Sicherheitsforscher. Sie fordern, mehr in die Sicherheit der Systeme zu investieren und kündigten an, die Einführung der elektronischen Patientenakte weiter kritisch zu begleiten. (js)