Nouveau chez Posteo : créer des certificats S/MIME et les utiliser immédiatement

Créé le 30. April 2024, 15:00 | Catégorie: Info

Chères clientes Posteo, chers clients Posteo,

nous élargissons notre offre autour du chiffrement de bout en bout et la signature des e-mails :

à partir de maintenant, vous pouvez créer en un clic chez nous, de manière économique et simple, des certificats S/MIME pour vos adresses e-mail Posteo.

S/MIME est un standard de chiffrement de bout en bout des e-mails répandu dans le monde entier, déjà intégré à de nombreux clients de messagerie et applications. Un certificat S/MIME certifié par des autorités de certification reconnues y est affiché comme étant digne de confiance, et atteste également l’authenticité d’une adresse e-mail et des contenus des e-mails. Cela signifie plus de sécurité dans la communication par e-mail.

Depuis des années, la création de certificats pour les utilisateurs privés est, en comparaison, compliquée et coûteuse, bien que les certificats S/MIME contribuent de manière importante à une communication par e-mail sûre et indépendante des fournisseurs de messagerie. Nous souhaitons encourager la diffusion de S/MIME et proposons par conséquent dès maintenant des certificats peu chers pour votre/vos adresse(s) Posteo, qui peuvent être créés en un clic et utilisés immédiatement. Les certificats S/MIME proviennent d’une autorité de certification reconnue (Certum) et les e-mails signés sont ainsi affichés auprès de vos interlocuteurs dans les clients de messagerie et applications comme étant fiables. Les certificats ont une durée de validité d’un an et coûtent 3,65 €. Un certificat ne se prolonge pas de lui-même. Avant l’expiration, vous êtes informé par e-mail afin de pouvoir, le cas échéant, en créer un nouveau à temps. Les certificats peuvent également être achetés pour les alias. Vous trouverez cette nouvelle option dans les Paramètres, à la rubrique « Mes certificats S/MIME ».

#more#

Pour signer vos e-mails, seul vous avez besoin d’un certificat, pour le chiffrement, vos interlocuteurs doivent également utiliser S/MIME. S/MIME fonctionne dans presque tous les clients de messagerie (par exemple Thunderbird, Apple Mail, Outlook) et vous pouvez utiliser immédiatement les certificats créés chez Posteo dans ces derniers.

De plus, nous travaillons actuellement à notre propre plug-in de navigateur pour la messagerie en ligne Posteo et l’application web. Grâce à ce dernier, vous pourrez à l’avenir directement signer, chiffrer et déchiffrer vos e-mails avec S/MIME dans la messagerie en ligne Posteo ainsi que dans l’appli web, sans que, en tant que fournisseur, nous enregistrions votre clé privée sur nos serveurs. C’est la seule façon de garantir un chiffrement de bout en bout véritable et fiable.

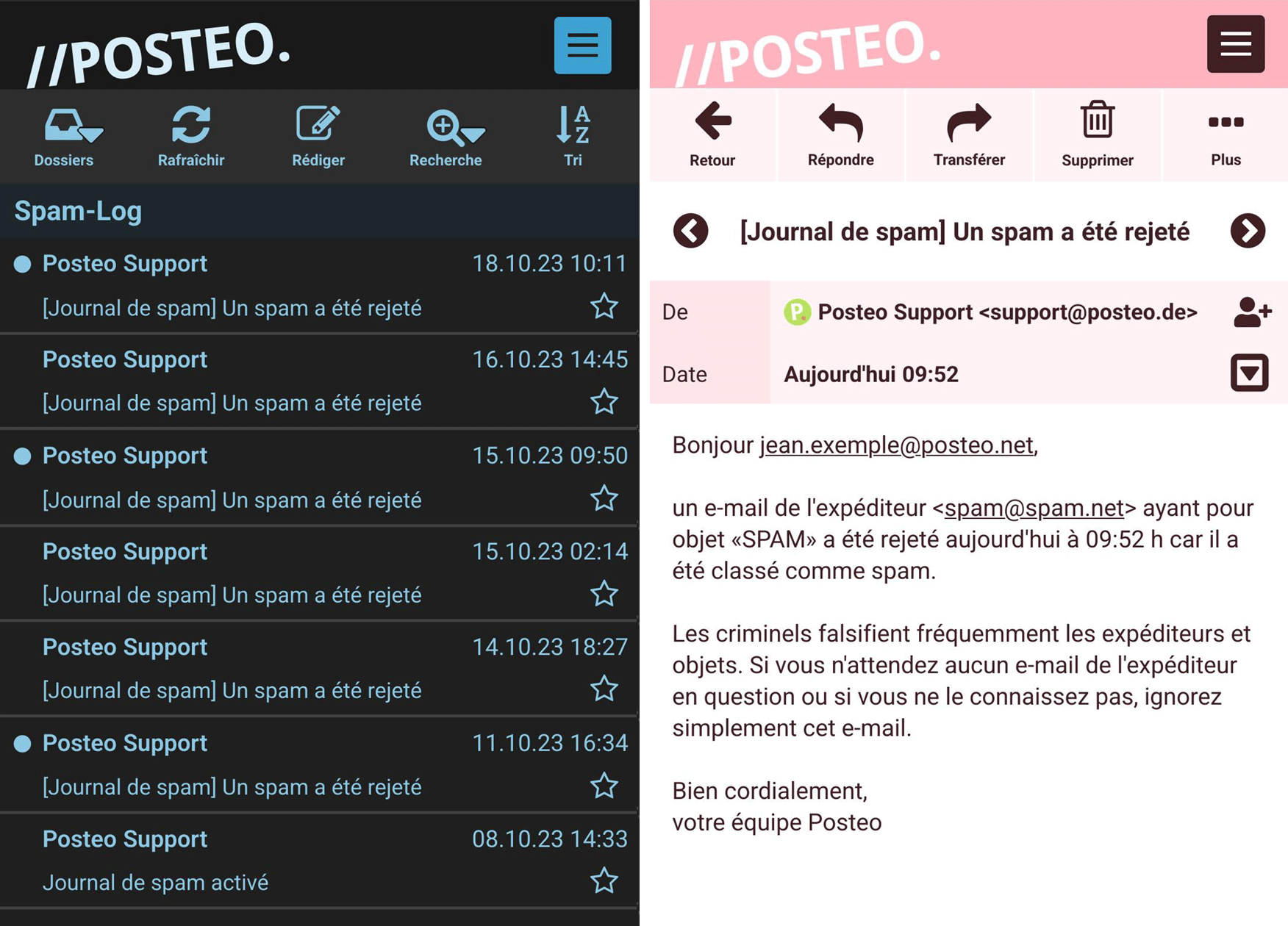

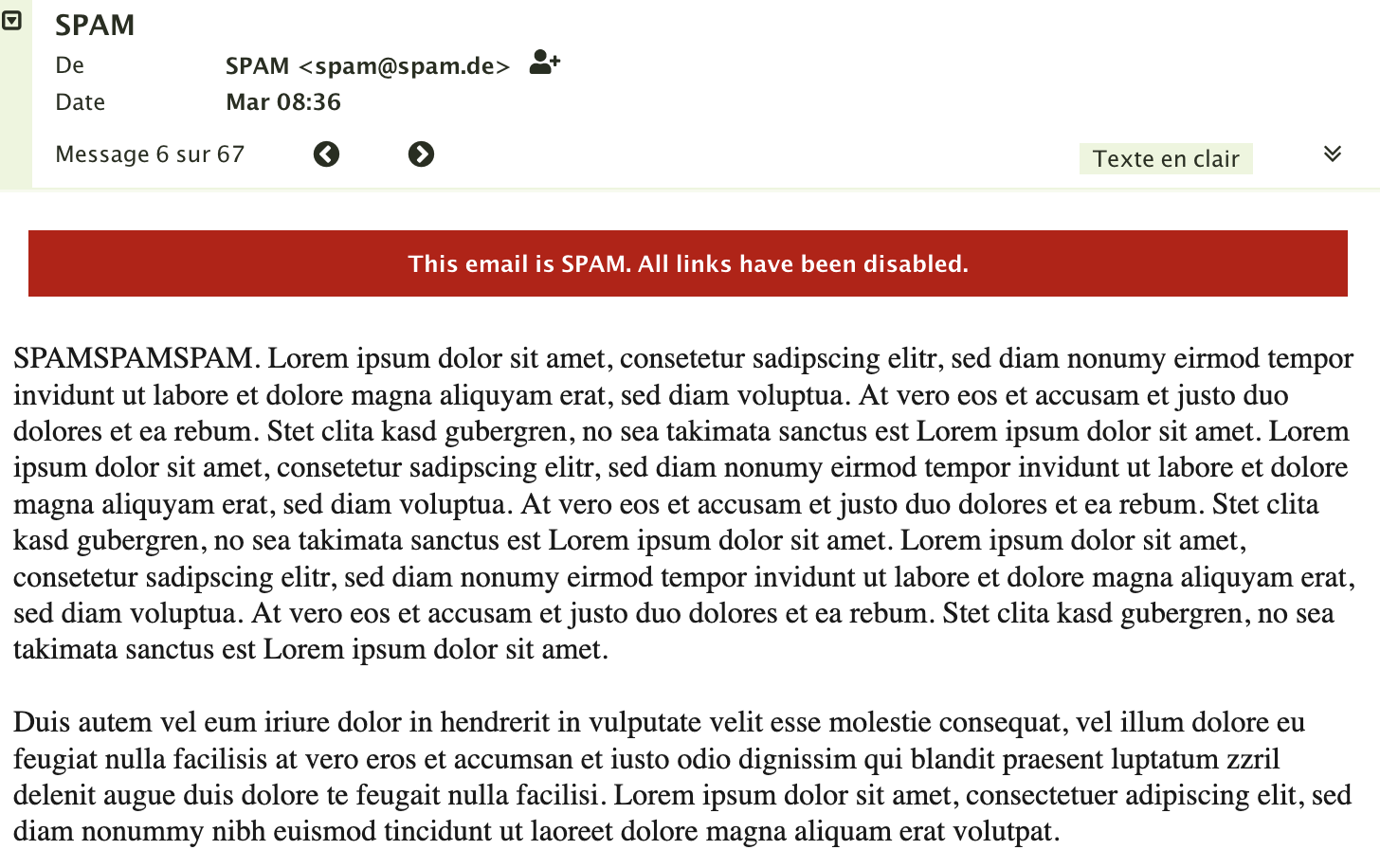

Chez Posteo, les signatures S/MIME sont déjà vérifiées dans la messagerie en ligne et l’appli web, et le résultat de la vérification est affiché. Certaines grandes entreprises comme par exemple DHL et quelques administrations signent désormais leurs e-mails avec S/MIME, ce qui vous permet de vérifier l’authenticité d’un e-mail en un coup d’œil.

Pour les personnes intéressées par la technique : ce qu’il se passe lors de la création « en un clic »

Posteo ne génère pas les certificats sur les serveurs : si vous créez un certificat S/MIME « en un clic » dans les Paramètres, une paire de clés est générée automatiquement, localement dans votre navigateur, sur votre appareil. Votre navigateur crée alors une demande de signature de certificat à partir de celle-ci et seul cette dernière (sans la clé privée) est transmise via Posteo a l’autorité de certification (Certum), où elle est signée avant d’être renvoyée à votre navigateur via Posteo. Le navigateur enregistre ensuite le certificat avec votre clé privée dans un fichier sur le disque dur de votre ordinateur.

Celui-ci peut alors être installé dans des clients de messagerie. Pour cela, le mot de passe d’installation affiché est nécessaire ; veuillez le conserver avec soin. Lors de ce processus, la clé privée reste à tout moment en local sur votre appareil. Autrement dit : les clés privées avec lesquelles les e-mails sont chiffrés et signés ne sont à aucun moment à disposition de Posteo ou de l’autorité de certification (Certum) et ne sont pas enregistrées par Posteo. Encore une fois : c’est important, parce que dans le cas d’un chiffrement de bout en bout véritable, les fournisseurs ne disposent jamais des clés privées des utilisateurs finaux.

Bien cordialement,

l’équipe Posteo